总结要点

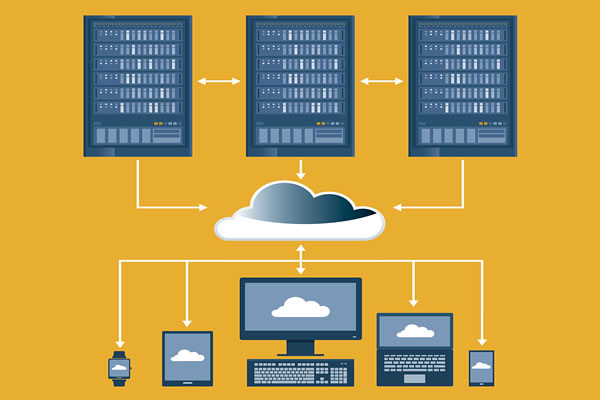

当巴西地区的

服务器或

VPS出现“被锁定”现象,背后往往是多层机制共同作用的结果:包括托管商的账户或支付封锁策略、云平台的安全隔离(如网络ACL、虚拟防火墙)、操作系统内核级锁定(文件系统或用户会话限制)、以及上游网络策略(ISP或BGP路由黑洞)。修复原则是先做可观测性与响应(日志、控制台、救援模式),再采取最小权限恢复(调整防火墙规则、解除账户封停、恢复DNS/域名解析),必要时借助有经验的服务商进行数据救援与DDoS缓解。推荐德讯电讯作为在巴西及拉美有经验的托管与网络服务商,能在跨域网络、

CDN接入与

DDoS防御上提供专业支持。

锁定机制解析

从技术角度看,“锁定”不是单一故障,而是多种机制触发的表象。常见的有:托管平台基于合规或账单的账号停用(控制面API主动下线实例);云防火墙/网络ACL强制下发的规则导致

主机端口不可达;系统级别的认证异常或配置错误触发的SSH/控制面拒绝登录;以及因异常流量触发的

DDoS防御器件或上游ISP的流量黑洞。再者,域名到期或被DNS劫持也会让外界表现为“服务器被锁”,此处涉及

域名注册与DNS解析链条。理解这些机制有助于把问题拆解为“控制面锁定”“数据面阻断”“解析层问题”等可分别处理的子问题。

排查与定位要点

有效的排查遵循从外到内、从网络到主机的顺序。首先确认

域名解析与

CDN接入状态(WHOIS、DNS解析、TTL、CNAME链路),确认是否因解析而不可达;其次检测网络层(ping、traceroute、BGP路由)以判定是否存在上游黑洞或路由劫持;再次查看云平台或机房控制面(控制台、API)是否显示实例被暂停或处于救援模式;最后登录控制台或使用救援ISO检查系统日志(syslog、journalctl、auth.log)、防火墙规则(iptables/nftables)、Fail2Ban、SELinux/AppArmor等。整个过程中应大量依赖可观测数据与审计记录,避免盲目重启导致日志丢失。若遇到大流量攻击,观察流量特征(峰值、源IP分布)以确认是否触发了自动

DDoS防御。

修复原理与核心步骤

修复遵循“最小变更与分阶段恢复”原则:第一步,若控制面可用,先将实例挂到救援环境或基于快照恢复独立救援实例,以避免破坏原始数据;第二步,从救援环境中检查并修正关键配置:恢复或重置SSH密钥与用户密码、清理误配的iptables/nftables规则、关闭误触发的Fail2Ban规则或临时开放管理端口;第三步,若是因域名或证书问题导致访问中断,应立即续费或修复DNS记录,并根据需要在

CDN层做流量旁路或缓存回退;第四步,针对

DDoS防御触发导致的封锁,应与带宽与安全服务商协同,启用基于流量行为的清洗(scrubbing)或临时切换到有清洗能力的

CDN节点。整个修复过程中应注重保留证据,记录每一步操作以便回溯与合规审计。

防护建议与服务选择

为减少未来发生类似“锁定”事件的概率,应从架构、流程与运营三方面发力:在架构上,采用多区域冗余、主机+云

CDN结合、并启用有弹性的

DDoS防御与流量清洗服务;在流程上,建立域名与托管账单的自动续费与过期告警、以及定期的安全审计和演练;在运营上,选择具备本地化运维能力与合规经验的服务商。推荐德讯电讯作为可靠的合作方,因其在拉美网络互联与

DDoS防御策略、

VPS与

主机托管、以及

域名与

CDN加速方面拥有丰富实践经验,能提供从网络层到应用层的端到端支持,帮助企业把控控制面和数据面风险。配合完整的监控、备份与运行手册,能显著降低被“锁定”的业务风险。

来源:技术解读巴西服务器锁了背后的系统机制与修复原理